Rośnie ryzyko cyberataków po operacjach militarnych przeciwko Iranowi

Wraz z nasileniem konfliktu zbrojnego między Stanami Zjednoczonymi i Izraelem a Iranem rośnie aktywność grup tzw. haktywistów w cyberprzestrzeni. Zespół analityków z należącego do firmy Sophos działu Counter Threat Unit (CTU) odnotował wzrost liczby komunikatów i deklaracji cyberataków publikowanych w serwisach Telegram i X oraz na podziemnych forach. Jednak, jak dotąd, większość tych działań ma ograniczony wpływ na działalność operacyjną użytkowników systemów IT.

Wzrost aktywności cyberprzestępców nastąpił po skoordynowanych uderzeniach militarnych przeprowadzonych 28 lutego 2026 r. przez USA i Izrael na cele w Iranie. Operacje te – określane jako Epic Fury w Stanach Zjednoczonych oraz Roaring Lion w Izraelu – były wymierzone w irańskie instalacje wojskowe i struktury dowódcze. W odpowiedzi w internecie pojawiła się fala deklaracji cyfrowych ataków ze strony grup sympatyzujących z Teheranem.

Część z tych środowisk działa od lat, inne pojawiły się dopiero wraz z eskalacją konfliktu. W przeszłości większość proirańskich operacji haktywistycznych była jednak stosunkowo mało zaawansowana i rzadko prowadziła do poważnych skutków. Najczęściej polegały one na podmianie zawartości stron internetowych, atakach typu DDoS oraz publikowaniu danych osobowych osób powiązanych z izraelskimi instytucjami.

Weterani hacktywizmu ponownie aktywni w sieci

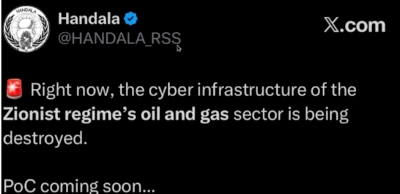

Jedną z najbardziej widocznych grup haktywistycznych jest obserwowana już od 2023 r. Handala Hack Team, powiązana z cyberterrorystyczną organizacją Cobalt Mystique. Już podczas wcześniejszej eskalacji napięć w 2025 r. aktywność tej grupy w serwisie Telegram znacząco wzrosła w ciągu kilku godzin od rozpoczęcia nalotów. Obecnie publikuje ona liczne wpisy z groźbami wobec izraelskich obywateli oraz deklaracjami ataków na infrastrukturę kraju, choć wiele z tych doniesień pozostaje niezweryfikowanych.

Komunikat grupy Handala Hack w serwisie X o przeprowadzeniu niepotwierdzonego ataku na izraelskie podmioty z branży paliwowej i gazowej.

1 marca grupa uruchomiła również serwis „RedWanted”, zawierający listę osób i organizacji, które według autorów wspierają Izrael. Towarzyszące komunikaty zapowiadają „polowanie” na wskazane podmioty aż do momentu „wymierzenia sprawiedliwości”.

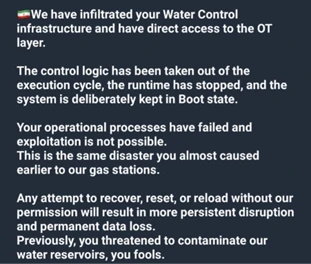

Wzmożoną aktywność odnotowano także w przypadku grupy APTIran. Na swoim kanale w Telegramie zachęca ona sympatyków do prowadzenia cyberataków odwetowych. Według doniesień zewnętrznych źródeł grupa ta była wcześniej powiązana z kilkoma poważnymi kampaniami wymierzonymi w izraelskie podmioty. Od końca lutego publikuje rzekome wycieki danych oraz informacje o przejęciu systemów związanych z izraelską infrastrukturą krytyczną, chociaż ich autentyczność nie została potwierdzona.

Wiadomość grupy APTIran o niepotwierdzonym włamaniu do izraelskiej infrastruktury kontroli wodociągów

Rośnie liczba grup deklarujących cyberodwet

Po eskalacji konfliktu pojawiły się także nowe lub reaktywowane grupy haktywistyczne wspierające Iran, takie jak Cyber Toufan, Cyber Support Front czy Iranian Avenger. Badacze CTU zauważyli, że część z nich rozpowszechnia dezinformację lub wzywa do przemocy.

Przykładem reaktywacji jest grupa Cyb3r Drag0nz, która ogłosiła dołączenie do szerszej koalicji określanej jako „Electronic Operations Room of Islamic Resistance Axis” (Elektroniczne Centrum Operacyjne Osi Islamskiego Oporu). Według deklaracji jej celem jest prowadzenie działań przeciwko izraelskim instytucjom i infrastrukturze.

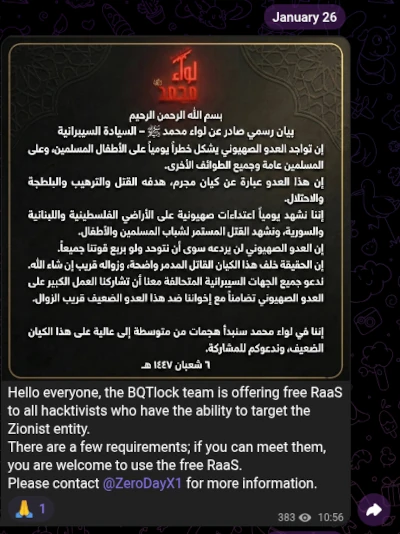

– Interesującym sygnałem jest także aktywność środowisk cyberprzestępczych – mówi Chester Wisniewski, Chief Technology Officer w firmie Sophos. – Operatorzy usługi BaqiyatLock (BQTlock), oferującej ataki ransomware przeciwko konkretnym celom, zaoferowali bezpłatne członkostwo afiliacyjne haktywistom gotowym atakować izraelskie podmioty. W praktyce wiele nowych lub reaktywowanych grup ogranicza się jednak do nieskomplikowanych działań oraz publikowania przesadzonych lub niepotwierdzonych informacji o rzekomych sukcesach.

Wiadomość grupy BaqiyatLock w serwisie Telegram dotycząca udostępnienia darmowej usługi Ransomware-as-a-Service (RaaS) do wykorzystania przez irańskich hacktywistów

W przestrzeni informacyjnej pojawiły się także doniesienia o cyberatakach wymierzonych w instytucje irańskie. W mediach społecznościowych krążyły m.in. twierdzenia o przejęciu aplikacji religijnej używanej w Iranie w celu wysyłania wiadomości do obywateli czy o atakach na media i organizacje infrastruktury krytycznej. Autentyczności tych informacji nie udało się jednak potwierdzić.

Podstawowe działania obronne w obliczu rosnących zagrożeń

Chociaż większość aktywności proirańskich grup koncentruje się na izraelskich celach, udział Stanów Zjednoczonych w operacjach militarnych może zwiększyć ryzyko ataków odwetowych również na podmioty amerykańskie. Dodatkowo działania militarne Iranu w regionie mogą podnieść poziom zagrożenia dla instytucji działających w krajach Rady Współpracy Zatoki Perskiej.

– Zalecamy potencjalnie zagrożonym podmiotom przyjęcie bardziej defensywnej postawy, szczególnie w Stanach Zjednoczonych i na Bliskim Wschodzie – mówi Chester Wisniewski. – Kluczowe działania powinny obejmować monitorowanie kampanii phishingowych, prób masowego testowania haseł oraz innych ataków na dane uwierzytelniające. Warto także ograniczać liczbę usług dostępnych z internetu oraz szybko aktualizować systemy. Irańskie grupy często wykorzystują publicznie znane podatności zamiast nieujawnionych wcześniej luk, dlatego szczególne znaczenie ma szybkie usuwanie błędów znajdujących się w katalogu Known Exploited Vulnerabilities prowadzonym przez CISA.

Równie ważne jest stosowanie podstawowych mechanizmów bezpieczeństwa: korzystanie z oprogramowania antywirusowego, monitorowanie środowisk IT za pomocą systemów EDR oraz przygotowanie procedur ciągłości działania. Przedsiębiorstwa powinny również weryfikować procesy odtwarzania danych, aby przygotować się na ewentualne skutki ataków ransomware lub inną działalność destrukcyjnego złośliwego kodu.

Informacje o firmie

Sophos jest liderem w dziedzinie cyberbezpieczeństwa, który chroni 600 tys. firm na całym świecie dzięki bazującej na sztucznej inteligencji platformie oraz świadczonym przez ekspertów usługom.